Und wieder ein Cyber-Aufreger, der es bis in die 20-Uhr-Tagesschau geschafft hat: „Ihr WLAN ist geknackt!“ (Oder so ähnlich.) Was war passiert? Forscher können nachweisen, dass die WLAN-Verschlüsselungstechnik WPA2 eine Schwachstelle hat. Im Klartext: Die Kommunikation zwischen Ihrem Smartphone und Ihrer Horst-, Fritz- oder sonstigen Box ist üblicherweise verschlüsselt, zumindest ist so die Werkseinstellung solcher WLAN-Basisstationen. Andere, die Ihr WLAN betreten, bekommen von Ihrer Kommunikation nur wirre Zeichen mit: Ihr Smartphone verwürfelt Ihre Surf-Daten, die WLAN-Station stellt sie wieder her, unterwegs auf der Funkstrecke gibt’s eben keinen Klartext.

Und nun? Was kann jetzt passieren?

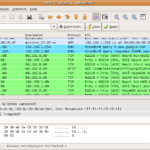

Mit dem Programm „Wireshark“ können Fachleute gezielt nach Datenpaketen suchen.

Wenn sich ein Mensch mit guten Fachkentnissen in Ihren Hausflur oder an den Gartenzaun stellt und dort Ihr WLAN empfangen kann, könnte er eventuell Ihren Datenverkehr mitlesen oder von Ihrem Internetzugang aus im Internet surfen. Letzteres ist seit letztem Freitag nicht mehr ganz so angsteinflößend, seit das Aus der deutschen Störerhaftung nun offiziell ist: Sollte ein Fremder über Ihr WLAN die Datei „Was_du_Liebe_nennst.mp3“ verticken, wird Ihnen die Abmahnkanzlei von Warner Music eh nicht (mehr) auf die Füße treten. Klar, ein Fremder könnte jetzt versuchen, Ihren Laptop oder ihr Tablet anzugreifen. Aber sind Sie mit dem Gerät nicht ohnehin ab und an in fremden Gefilden unterwegs? Im öffentlichen WLAN Ihres Hamburger-Bräters oder im ICE sind Sie ja auch nicht allein unterwegs – und haben deshalb ihre Windows-Firewall laufen. Ärgerlicher könnte es aber vielleicht werden, wenn der Fremde gezielt Ihren Datenverkehr beschnüffelt.

Ein Beispiel

Sie surfen auf tagesschau.de und lesen zu einem aktuellen Thema. Sie geben ins Suchfeld „Islamischer Staat“ ein, weil Sie sich für die aktuellen Entwicklungen in Rakka interessieren. Sie merken, dass Sie das Thema interessiert und lesen gleich noch ein paar weitere Artikel zum Thema. Dann kommt ihre Tochter zur Tür rein. Verstört vom gerade aktuellen Amoklauf in den USA entspinnt sich ein Gespräch zum Thema Waffenhandel. Einige Klicks weiter landen Sie auf äußerst düsteren Seiten, auf denen allerlei Waffen angeboten werden. Sie verstehen schon: Aus Ihrem Surfverhalten lassen sich Rückschlüsse auf Ihre Interessen und Ihre persönlichen Einstellungen ziehen. Google, Facebook und Co. betreiben das kommerziell mit Ihrer Zustimmung („Nutzungsbestimmungen“). Aber was, wenn das aber einfach irgendeiner vom Gartenzaun her tut?

In diesem Fall würden wir sagen: Halten wir den Ball doch mal flach. Ernsthaft. Die WLAN-Lücke ist ärgerlich – aber wird sich wirklich jemand aus niederen Beweggründen extra auf den Weg in Ihr WLAN machen? Vermutlich kaum. Wer sich für Ihr Verhältnis zum IS interessiert, lässt Ihre Daten am weltweit größten Internet-Austauschknoten DE-CIX in Frankfurt abgreifen. Gegen diese vermutlich illegale Praxis des deutschen Geheimdienstes hat der Knotenbetreiber zwar Klage eingereicht, das Bundeskanzleramt hat ihm allerdings mitgeteilt, dass er zu dem Thema in der Öffentlichkeit schweigen müsse. Die Untersuchungen dazu verlaufen … sagen wir mal: „träge“. Alternativ können sich „interessierte Kreise“ an Ihre Daten ranmachen über Bundestrojaner oder andere Tricks, ohne dass sich erst jemand ins Auto setzen muss zu ihrem WLAN. Sensible Business-Daten innerhalb eines Unternehmens? Wenn sie wirklich sensibel sind, stecken sie vermutlich im Kupfer- oder im noch schnüffel-resistenteren Glasfaser-Kabel.

Junge Leute bei einer LAN-Party (Foto von Omalmin / CC-BY-SA-3.0)

Und wenn die Schnüffler bereits bei Ihnen in der Wohnung sitzen? Der eifersüchtige Ehemann oder die pubertierenden Jung-Hacker nebst LAN-Party-Crew? Dann … ja, dann würde ich an deren Stelle erstmal das kabelgebundene Netz belauschen, das ist nämlich eh nie verschlüsselt. Irgendwo liegt auch in Zeiten der Wischgeräte noch ein Ethernet-Kabel rum. Drei nachinstallierte Pakete einer aktuellen Linux-Distribution plus wenige Zeilen wirklich einfache Anleitung – der Weg zum Ethernet-Schnüffeln mit netter grafischer Oberfläche dürfte einfacher sein als die Ausnützung der aktuellen WLAN-Sicherheitslücke.

Unser Tipp

Kümmern Sie sich selbst um Ihre Datensicherheit!

- Ein Portal, das Anmelde-Daten verlangt wird seine Webseiten über das Protokoll https ausliefern – zwischen Ihrem Gerät und dem Website-Betreiber ist der Verkehr vor den Blicken Dritter solide geschützt.

- Mails verschlüsseln Sie, wenn Ihnen danach ist.

- Und Chat, selbst Whatsapp aus dem Haus Facebook, lässt Sie mittlerweile verschlüsselt kommunizieren.

„Ende-zu-Ende-Verschlüsselung“ nennen das Fachleute in Abgrenzung etwa zur hier angesprochenen Verschlüsselung nur vom Endgerät zur WLAN-Basisstation. So versteht ihr Treppehaus-Spion genau so wie die Schlapphüte von BND und NSA in jedem Fall nur Bahnhof, selbst wenn Sie „nur“ auf Regenbogenseiten unterwegs sind. Und das ist gut so.